W dzisiejszym zinformatyzowanym świecie, gdzie każdego dnia dochodzi do tysięcy zorganizowanych cyberataków, bezpieczeństwo w sieci stało się absolutnym priorytetem dla każdego właściciela witryny. Stworzenie bezpiecznej strony internetowej to nie tylko kwestia techniczna, ale przede wszystkim fundament budowania trwałego zaufania wśród użytkowników oraz ochrony ich wrażliwych danych osobowych i finansowych. Wyciek informacji może skutkować nie tylko dotkliwymi karami prawnymi, ale również nieodwracalną utratą reputacji budowanej przez lata. Właściwie zaprojektowana infrastruktura sieciowa, wdrożenie odpowiednich protokołów kryptograficznych oraz regularne audyty to elementy, które decydują o stabilności biznesu online. W tym artykule przeprowadzimy Cię przez kluczowe etapy zabezpieczania witryn, od wyboru fundamentów technologicznych, przez wdrożenie zaawansowanych systemów CMS, aż po zrozumienie specyficznych wymagań dla różnych sektorów gospodarki. Zrozumienie i wdrożenie tych zasad jest niezbędne dla zapewnienia ciągłości działania i ochrony interesów zarówno przedsiębiorstwa, jak i jego klientów.

Jakie są kluczowe etapy projektowania i wdrażania bezpiecznej strony internetowej?

Zaprojektowanie odpornej na ataki witryny wymaga wielowarstwowego podejścia i starannego planowania od samego początku. Proces ten obejmuje szereg fundamentalnych kroków, które łącznie tworzą szczelną barierę, minimalizując ryzyko nieautoryzowanego dostępu oraz utraty cennych informacji.

Certyfikat SSL i zaawansowane szyfrowanie przesyłu danych

Fundamentem każdego wiarygodnego serwisu jest protokół HTTPS, który gwarantuje bezpieczne połączenie pomiędzy przeglądarką użytkownika a serwerem. Certyfikat SSL (Secure Sockets Layer) odpowiada za silne szyfrowanie przesyłanych informacji, takich jak hasła, dane kart kredytowych czy adresy e-mail, uniemożliwiając ich przechwycenie przez cyberprzestępców stosujących ataki typu Man-in-the-Middle. Współczesne standardy bezpieczeństwa wymagają nie tylko obecności samego certyfikatu, ale również poprawnej konfiguracji algorytmów szyfrujących oraz wdrożenia mechanizmów takich jak HSTS (HTTP Strict Transport Security), które wymuszają na przeglądarkach korzystanie wyłącznie z szyfrowanych połączeń. Dla użytkownika obecność kłódki w pasku adresu to natychmiastowy sygnał, że witryna dba o jego prywatność, co bezpośrednio przekłada się na wyższy współczynnik konwersji oraz lepsze pozycjonowanie w wynikach wyszukiwania.

Wybór sprawdzonego hostingu i polityka regularnych aktualizacji

Nawet najlepiej napisany kod źródłowy nie zapewni pełnej ochrony, jeśli zostanie umieszczony na podatnym na ataki serwerze. Wybór profesjonalnego dostawcy usług hostingowych, oferującego izolację kont, regularne i zautomatyzowane kopie zapasowe (backupy) oraz sprzętowe zapory sieciowe (Web Application Firewall), stanowi krytyczny element infrastruktury informatycznej. Równie istotna jest rygorystyczna polityka aktualizacji całego środowiska programistycznego, w tym systemu operacyjnego serwera, interpretera języka PHP, a także samej platformy CMS wraz ze wszystkimi zainstalowanymi modułami. Większość udanych włamań na strony internetowe wynika z wykorzystania znanych luk w przestarzałym oprogramowaniu. Administratorzy powinni stale monitorować biuletyny bezpieczeństwa i natychmiast wdrażać odpowiednie łatki (patch management), aby wyprzedzić potencjalne działania złośliwego oprogramowania i hakerów.

Wybór bezpiecznych skryptów i systemów CMS – dlaczego TYPO3 wyróżnia się na tle konkurencji?

Serce każdej nowoczesnej strony internetowej stanowi System Zarządzania Treścią (CMS). Wybór odpowiedniego oprogramowania ma kluczowe znaczenie, ponieważ to w jego architekturze najczęściej kryją się luki wykorzystywane przez hakerów do przejęcia kontroli nad danymi lub infekcji złośliwym kodem.

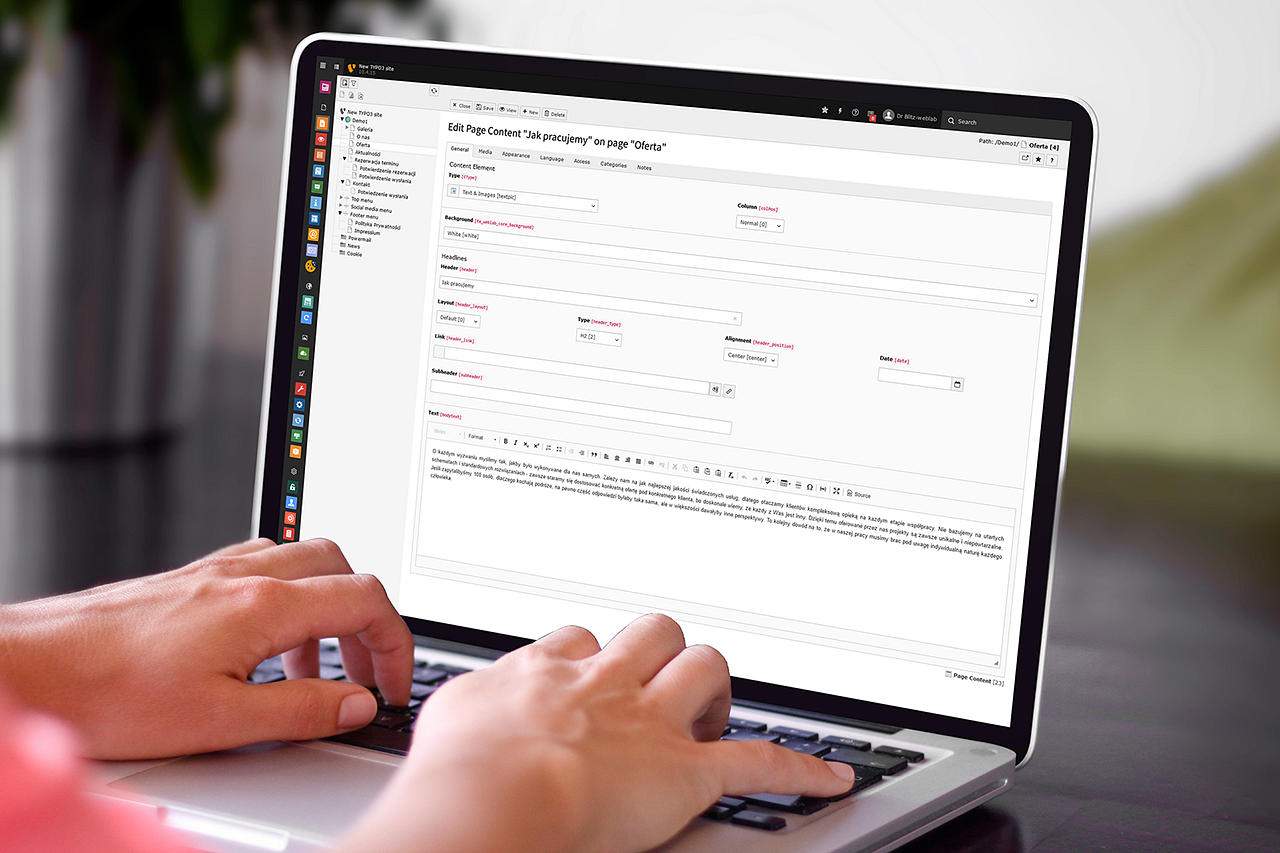

Architektura bezpieczeństwa i elastyczność systemu TYPO3

Podczas analizy dostępnych rozwiązań pod kątem najwyższych standardów cyberbezpieczeństwa, szczególną uwagę ekspertów przyciąga system TYPO3. W przeciwieństwie do popularnych platform blogowych, które ze względu na swój masowy charakter są nieustannym celem zautomatyzowanych ataków, TYPO3 został od podstaw zaprojektowany z myślą o rozwiązaniach korporacyjnych (Enterprise CMS). Charakteryzuje się on zaawansowaną separacją rdzenia systemu od instalowanych rozszerzeń, co znacząco utrudnia eskalację uprawnień w przypadku ewentualnego przełamania zabezpieczeń pojedynczego modułu. Co więcej, wbudowany mechanizm zarządzania uprawnieniami użytkowników pozwala na niezwykle precyzyjne definiowanie ról i dostępu do poszczególnych zasobów, minimalizując ryzyko błędów ludzkich. Wspierany przez prężną społeczność dbającą o regularne audyty kodu, TYPO3 oferuje wbudowaną ochronę przed najpopularniejszymi wektorami ataków, w tym XSS (Cross-Site Scripting) oraz SQL Injection.

Jak różnią się wymagania dotyczące bezpieczeństwa w zależności od typu firmy i branży?

Nie istnieje jedno uniwersalne rozwiązanie z zakresu cyberbezpieczeństwa, które sprawdziłoby się w każdym przypadku. Różne sektory gospodarki przetwarzają odmienne kategorie danych, co nakłada na nie zróżnicowane obowiązki prawne i technologiczne w kontekście ochrony infrastruktury cyfrowej.

Specyfika ochrony e-commerce, sektora medycznego i instytucji zaufania publicznego

Platformy e-commerce koncentrują się przede wszystkim na zabezpieczeniu transakcji płatniczych oraz ochronie danych kupujących zgodnie z wytycznymi RODO i standardem PCI DSS. Sklepy muszą bezwzględnie wdrożyć uwierzytelnianie dwuskładnikowe (2FA) dla administratorów oraz tokenizację kart płatniczych. Z kolei placówki medyczne, szpitale i kliniki operują na szczególnie wrażliwych informacjach o stanie zdrowia pacjentów. W tym sektorze kluczowe jest nie tylko szyfrowanie bazy danych w spoczynku, ale również implementacja rygorystycznych logów audytowych, które pozwalają monitorować, kto i kiedy przetwarzał konkretną dokumentację medyczną. Natomiast instytucje finansowe czy jednostki administracji publicznej wymagają najwyższego szczebla zabezpieczeń. Obejmuje to zaawansowane systemy monitorowania anomalii sieciowych w czasie rzeczywistym oraz konieczność przeprowadzania regularnych, zewnętrznych testów penetracyjnych, które weryfikują odporność systemów na wysoce wykwalifikowane i ukierunkowane ataki hakerskie.

Rola profesjonalnego wsparcia we wdrażaniu bezpiecznych stron WWW

Samodzielne stworzenie w pełni bezpiecznego środowiska sieciowego jest zadaniem niezwykle skomplikowanym, wymagającym głębokiej wiedzy programistycznej oraz znajomości najnowszych wektorów zagrożeń. Właśnie dlatego tak ważne jest nawiązanie współpracy ze sprawdzonymi specjalistami branżowymi.

Opinia eksperta ds. wdrożeń nowoczesnych technologii webowych

Profesjonalne podejście do tworzenia kodu i administracji to jedyna droga do uniknięcia katastrofalnych w skutkach wycieków danych. Zespół ekspertów doskonale rozumie, jak łączyć użyteczność z bezkompromisowymi standardami ochrony. Jak trafnie podkreśla specjalista ds. wdrożeń internetowych z firmy drblitz-weblab.com: „Skuteczne cyberbezpieczeństwo to nie jest jednorazowy projekt, który można po prostu odhaczyć i o nim zapomnieć. To ciągły proces polegający na nieustannym monitorowaniu zagrożeń, aktualizowaniu skryptów i wyprzedzaniu działań cyberprzestępców. Wykorzystanie solidnych fundamentów, takich jak rygorystycznie testowane systemy klasy TYPO3, w połączeniu z autorskimi zabezpieczeniami i regularnymi audytami kodu, pozwala stworzyć prawdziwą cyfrową fortecę. Taka strategia minimalizuje ryzyko biznesowe i chroni wrażliwe dane”. Takie stanowisko wyraźnie wskazuje, że inwestycja w wiedzę i usługi renomowanych partnerów technologicznych gwarantuje stabilność, która jest kluczowa dla budowania długofalowego zaufania i ochrony kapitału każdego współczesnego przedsiębiorstwa.

Materiał sponsorowany.

Komentarze wyłączone